MFA-Fatigue-Attacken erfolgreich begegnen

Da Cyberattacken immer weiter zunehmen, ist es in vielen Bereichen bereits Pflicht, mehr als nur eine Authentifizierungsmaßnahme (Multi-Faktor-Authentifizierung) zu ergreifen. Doch haben Hacker mittlerweile eine Technik entwickelt, diese zu umgehen: den MFA-Fatigue-Angriff. Sicherheitsexperte CyberArk zeigt auf, welche Varianten derzeit auftreten und welche Abwehrmaßnahmen helfen.

Zu den aktuell größten Cybergefahren zählen Phishing-Angriffe. Fast täglich sind dabei neue Varianten zu beobachten. Je schützenswerter die Daten sind, desto wichtiger ist also eine Multi-Faktor-Authentifizierung (MFA). Neben der E-Mail-Adresse oder einem anderen Benutzernamen, sind für die Authentifizierung dann beispielsweise ein Kennwort und biometrische Daten oder ein Einmal-Code erforderlich.

Die CyberArk Labs haben fünf gängige Phishing-Attacken der jüngsten Vergangenheit identifiziert. Darauf aufbauend gibt CyberArk folgende Tipps zur Verringerung der Cyberrisiken:

1. SMS- und Voice-Phishing

MFA-Fatigue-Attacken, die SMS- und Voice-Phishing nutzen, um sich als vertrauenswürdige Quellen auszugeben „ermüden“ die Nutzer mit zahlreichen MFA-Pushes bis sie Zugang zu den Zielsystemen erhalten. Da die Angreifer immer wieder neue Wege finden, um MFA-Anwendungen und Sicherheitskontrollen zu umgehen, empfiehlt sich die Nutzung von Phishing-resistenten MFA-Faktoren wie FIDO, QR-Codes oder physischen Tokens, um diese Bemühungen zu vereiteln.

Eine wirkungsvolle Abwehrmethode gegen MFA-Fatigue-Attacken ist auch die Änderung der MFA-Konfiguration. So können zum Beispiel Push-Benachrichtigungen durch One-Time Passwords (OTPs) ersetzt werden. Die OTP-Nutzung ist zwar weniger komfortabel, kann aber das MFA-Fatigue-Risiko minimieren.

Ein benutzerfreundlicherer Ansatz besteht darin, für eine erfolgreiche MFA-Authentifizierung einen Nummernabgleich zu verlangen. Dabei wird Benutzern, die auf MFA-Push-Benachrichtigungen mit der Authenticator-App antworten, eine Zahlenfolge angezeigt. Sie müssen sie in die App eingeben, um den Prozess abzuschließen.

2. Social-Engineering-Angriffe

Eine wirksame Methode zum Schutz vor Social Engineering sind Security-Awareness-Trainings für die Mitarbeiter. Routinemäßig sollten Schulungen durchgeführt werden, um das sicherheitsbewusste Verhalten in der Unternehmenskultur zu verankern und die Mitarbeiter über die Entwicklung von Social-Engineering- und Phishing-Angriffstechniken zu informieren.

Aber auch technische Schutzmaßnahmen müssen getroffen werden. Dazu zählt etwa die Nutzung von Spam-Filtern, die verhindern, dass verdächtige E-Mails oder unerwünschte Anhänge wie Gewinnspiele oder infizierte Bewerbungen in die Posteingänge der Mitarbeiter gelangen.

3. Identitätskompromittierung durch Diebstahl von Zugangsdaten

Awareness-Kampagnen können nicht immer verhindern, dass ein Benutzer Opfer eines Phishing wird – zum Beispiel durch Man-in-the-Middle-Angriffe. Folglich muss eine Verteidigungsstrategie auch ein Endpoint Privilege Management beinhalten, das die clientseitigen Credentials schützt und den Diebstahl von Cookies verhindert, der ein MFA-Bypassing ermöglichen kann.

4. Seitwärtsbewegungen von Angreifern im Netzwerk

Hacker bewegeben sich oft "seitwärts" im Netzwerk, um weitere Systeme und Server zu kompromittieren und die Zugriffsrechte auszuweiten – bis hin zu Domain-Controllern.

Eine Abwehrmaßnahme dagegen ist die Durchsetzung des Least-Privilege-Prinzips in der gesamten Infrastruktur, auch im Hinblick auf Anwendungen und Daten. Hier kommen intelligente Berechtigungskontrollen ins Spiel, die den Zugriff für alle Identitäten verwalten, sichern und überwachen.

5. Datenexfiltration

Bei einem der jüngsten Phishing-Vorfälle versuchten Angreifer, wieder in das Netzwerk einzudringen, nachdem sie Daten gestohlen hatten, aber anschließend entdeckt worden waren. Dabei zielten sie auf Mitarbeiter ab, die nach dem obligatorischen Zurücksetzen der Anmeldedaten möglicherweise nur einzelne Zeichen an ihren Passwörtern geändert hatten.

Die Angreifer waren in diesem Fall nicht erfolgreich, aber er zeigt, wie wichtig sichere Passwortverfahren sind. Idealerweise wird dabei eine Lösung genutzt, die automatisch eindeutige und sichere Passwörter generiert und regelmäßig rotiert.

„Phishing hat eine neue Stufe der Innovation erreicht. Die jüngsten Ereignisse zeigen, wie weit Angreifer gehen, um ihre ahnungslosen Opfer zu täuschen. Betroffen sind auch solche Mitarbeiter, die denken, dass sie dank MFA gefahrlos agieren“, erklärt Michael Kleist, Area Vice President DACH bei CyberArk.

Ein wirksamer Anti-Phishing-Schutz müsse deshalb einerseits technische Lösungen umfassen und andererseits auch die menschliche Komponente berücksichtigen, so Kleist weiter. Schließlich sei davon ausgehen, dass unerwünschte Klicks letztlich immer unvermeidlich seien.

Folglich sollten auch Bedrohungen prinzipiell frühzeitig erkannt werden, bevor ein größerer Schaden entsteht. Außerdem müsse die Security mehrstufig aufgebaut sein, um im Falle des Falles den Angreifer in der nächsten Verteidigungslinie abfangen zu können.

Themen:

LESEN SIE AUCH

Cyberstudie: Heilberufe unterschätzen Präventionspotenzial – Angriffsziel Patientendaten

Defense-in-Depth heißt das Gebot der Stunde

Cybersicherheit wächst – politische Eingriffe auch

Schwachstelle Zulieferer: Cyberangriffe bedrohen ganze Lieferketten

Unsere Themen im Überblick

Themenwelt

Wirtschaft

Management

Recht

Finanzen

Assekuranz

Zugang nur noch per App? Wie sich digitale Identität neu organisiert

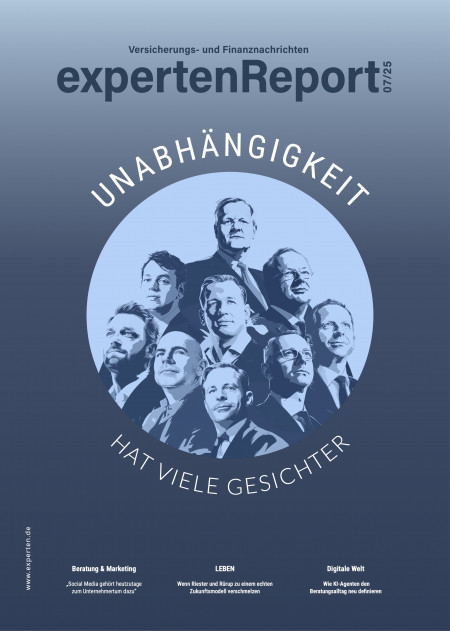

„Bin ich zu abhängig von meinem Pool?“

Kapitalanlage im Umbau: BarmeniaGothaer setzt auf Plattform von Bloomberg und Clearwater

KI-Telefonie: Wenn KI spricht – aber nicht wie das eigene Unternehmen

Die neue Ausgabe kostenlos im Kiosk

Werfen Sie einen Blick in die aktuelle Ausgabe und überzeugen Sie sich selbst vom ExpertenReport. Spannende Titelstories, fundierte Analysen und hochwertige Gestaltung – unser Magazin gibt es auch digital im Kiosk.